20年前,我所在的公司只有一台Mac,如今苹果设备在企业中的普及令人感慨。Mac已悄然成为现代知识工作的首选设备,但随着AI功能融入各个角落,新的安全挑战正在浮现。AI工具无处不在——有些内置于员工常用应用,有些通过浏览器运行或未经审批被安装。可以说,AI应用是我见过最典型的”影子IT”案例,绝大多数工具对IT部门完全不可见。

1Password的最新研究揭示了IT团队面临的困境:即便有安全政策,执行仍举步维艰。AI的扩散速度远超安全防护能力,而Mac正处在这场风暴中心。这让我想起2010年代初期移动办公兴起时的情景——当IT部门疲于应对时,危机往往悄然而至。

AI工具已悄然入驻Mac设备

很可能你的员工早已在Mac上使用各种AI工具:可能是写作应用的附加功能,也可能是浏览器工具(如Google Gemini)或未经审批的Mac App Store应用。问题不在于员工故意违规,而在于组织甚至无法察觉这些行为及数据流向。

1Password研究发现,仅21%的安全负责人能完全掌握AI工具使用情况。对苹果IT管理员而言,这是巨大的盲区。当AI工具开始处理敏感数据(即便无意),风险将急速攀升——尤其是数据被传送到使用公共语言模型的工具时。这种情景与2010年代云文件共享服务(如Dropbox)的兴起惊人相似。

解决之道始于可见性。Mac管理员需要与安全团队协作,通过网络活动报告、遥测数据、应用安装追踪或SaaS发现工具来识别AI使用情况。与团队讨论AI工作流同样重要——正如企业追踪已审批应用的漏洞那样,建立AI工具数据库并监控数据流向至关重要。

安全政策需要可见性支撑

制定安全政策只是第一步,落实才是真正的挑战。当前AI应用速度远超管控能力——员工并非故意违规,只是追求效率。正如LinkedIn上随处可见的”必须掌握AI”建议,当工具未经审批和监控时,数据失控与风险敞口便随之而来。安全界有句新谚:黑客不再攻破系统,而是直接登录。

对Mac管理员而言,这带来可见性与政策执行的双重难题。即便启用系统扩展、配置描述文件和网络控制,多数团队仍无法标记未经授权的AI使用——特别是当AI嵌入已审批工具时。缺乏SaaS发现或终端遥测技术,就如同盲人骑瞎马。

传统身份模型难容AI代理

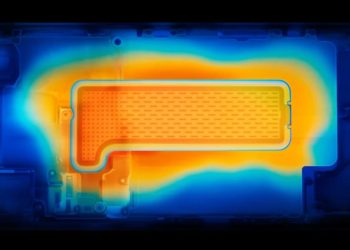

最隐蔽的风险在于:员工不仅使用AI工具,还赋予其系统数据访问权——包括粘贴密码、硬编码API密钥或直接连接企业数据。这些AI代理虽非人类,却以用户身份活动,而现有身份平台并未设计此类管理功能。

这意味着传统设备信任模型对Mac管理员已不足够。任何与企业后端系统交互的AI代理,都应被视为独立身份进行管控——包括访问控制、行为追踪和紧急关停机制。苹果的Platform SSO和托管账户虽能绑定设备身份,但如何延伸至非人类代理仍是待解难题。

Mac管理员在AI安全中的新角色

正如我此前所述,单纯的移动设备管理(MDM)已无法满足企业需求。苹果为IT团队提供了坚实基础,但职场AI安全需要更进一步。Mac管理员应将AI工具和代理视为环境中的正式组成部分。

应对之策不是加强封锁,而是建立三层防御:通过工具使用可见性认知风险,制定符合实际行为的管控策略,构建兼容人类与机器的身份模型。这需要与安全、法律团队深度协作,在创新与防护间找到平衡点。